挖掘群晖NAS实用工具 篇六:值得收藏!一文讲解群晖NAS安全服务

前言

亲爱的,你也不想你的NAS数据被人盗取吧?

玩NAS最重要的是什么?是服务?是性能?是耗电?在我看来,最重要的应该是数据稳定与安全保障,毕竟网络存储中心的初衷,就是为了保障我们的数据安全稳定。而随着家庭NAS的普及,越来越多的朋友将NAS作为了家庭服务中心使用,各种各样的服务一股脑儿的往上丢,却忽视了网络安全的重要。

举个例子,很多qbittorrent玩家,根据网上教程部署了服务后,往往不新设置账号密码与端口,服务的默认端口在服务器列表上一展示,极易被“别有用心”之人爆破,登录。倒不是说真的有那么多人来攻击我们的个人NAS,只是通过一些简单的设置来提高我们的NAS安全环境更有助于我们好好的保护数据。

大家好,这里是可爱的cherry。今天希望通过一篇文章,将群晖NAS中涉及到主机安全的一些内容进行梳理,帮助大家建立良好的网络安全。

一、默认端口防护——DSM与SSH

(一)修改默认DSM端口

保护群晖系统的第一大关,修改DSM默认端口。在DSM默认端口中,HTTP是5000,HTTPS是5001,这两个端口那就是爆破和扫描重灾区。修改两个门户默认端口可以有效降低大部分的爆破行为。

其次是打开HTTPS的重定向,让所有DSM访问流量全部走HTTPS端口。启用 HTTPS 后,与 DSM、Web Station、Photo Station、File Station、Audio Station 和 Surveillance Station 的连接将使用 SSL/TLS 进行加密,从而确保与 Synology NAS 的连接。

建议将DSM端口修改为高位端口

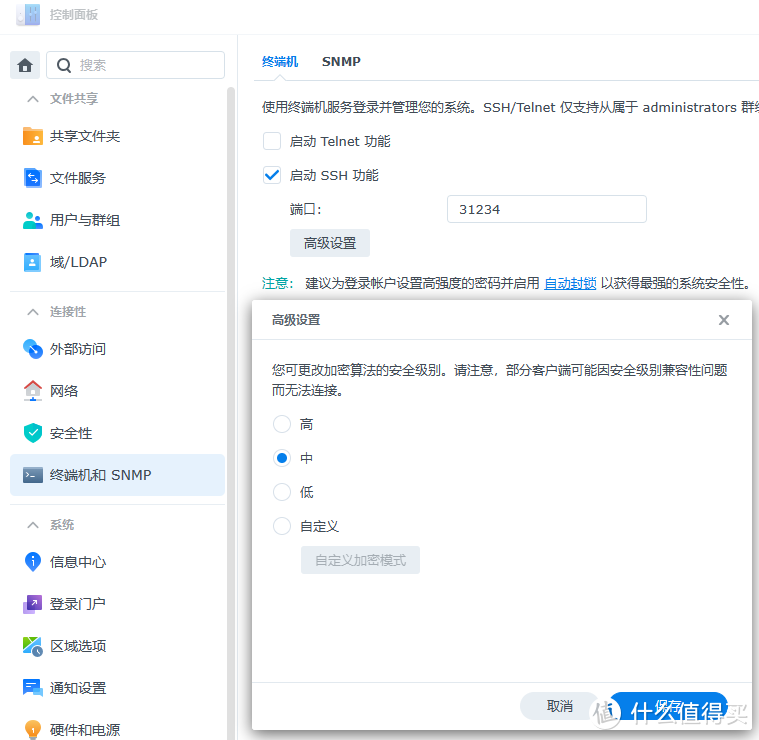

建议将DSM端口修改为高位端口(二)修改默认的SSH端口

默认的SSH端口是22,属于高危中的高危端口。修改默认的SSH端口号,依旧建议为高位端口,并不要含有22,可以有效降低SSH爆破。目前我收到最多的也是这个封锁。

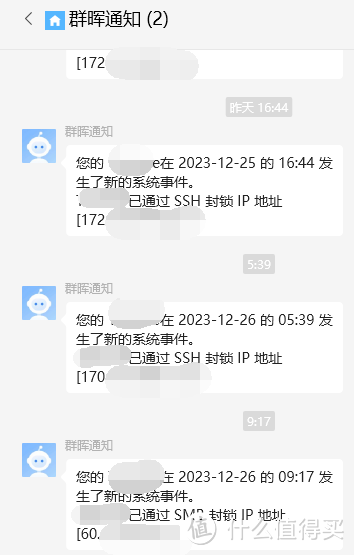

每天都会收到好几次的SSH、SMB封锁

每天都会收到好几次的SSH、SMB封锁二、账号防护——权限、密码规则、可信源、双重验证

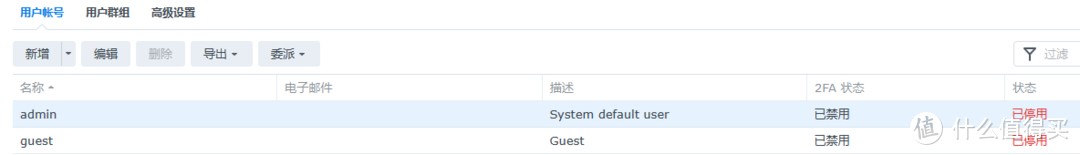

建议第一时间停用admin账号哦

建议第一时间停用admin账号哦(一)账号权限

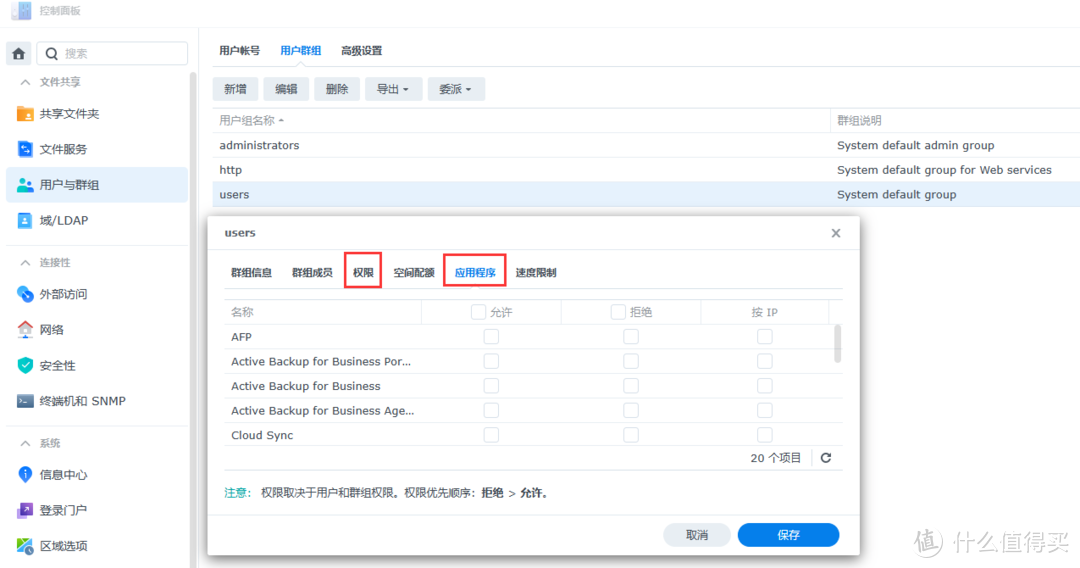

很多时候,我们需要共享文档、服务,使用webdav,smb等共享文件服务。那么最好是根据不同场景需求建立不同权限的群组/账号,并将具体权限分配到具体的共享文件夹、应用。

如果有多台NAS,可以建立域/LDAP进行账号统一管理

如果有多台NAS,可以建立域/LDAP进行账号统一管理(二)密码规则

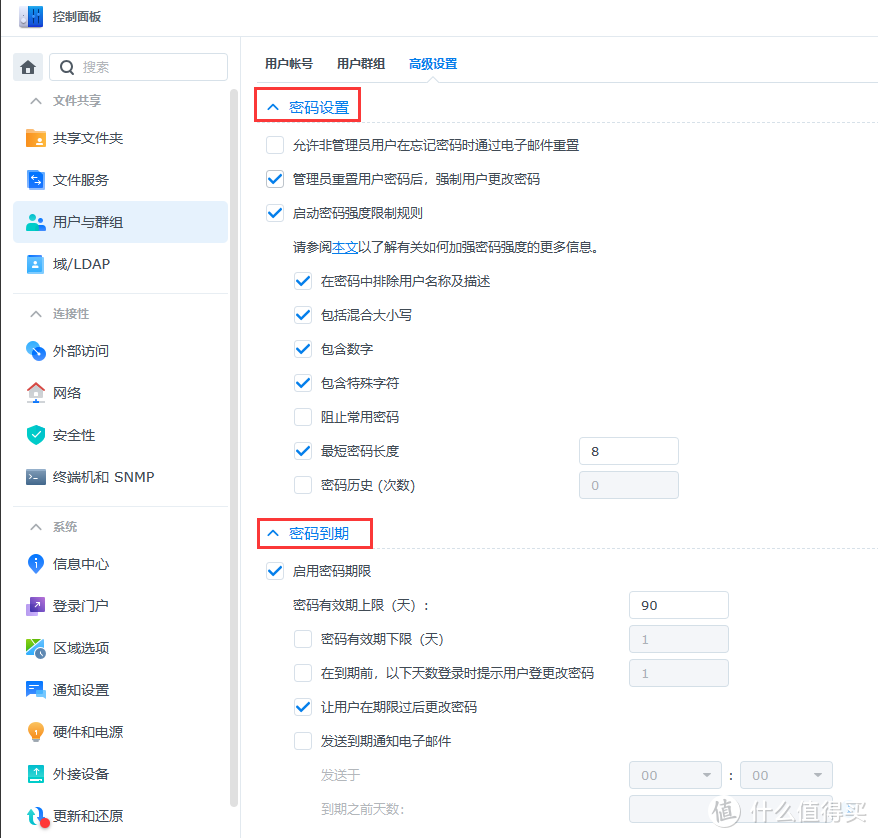

通过增加密码复杂度以防止弱口令被爆破也是安全场景中最常用的手段。增加非管理员的密码到期时间,可以防止游客权限账号被滥用。

管理员可以无视密码到期,重点防护非管理员账号的密码

管理员可以无视密码到期,重点防护非管理员账号的密码(三)启用强制双重验证与账号保护

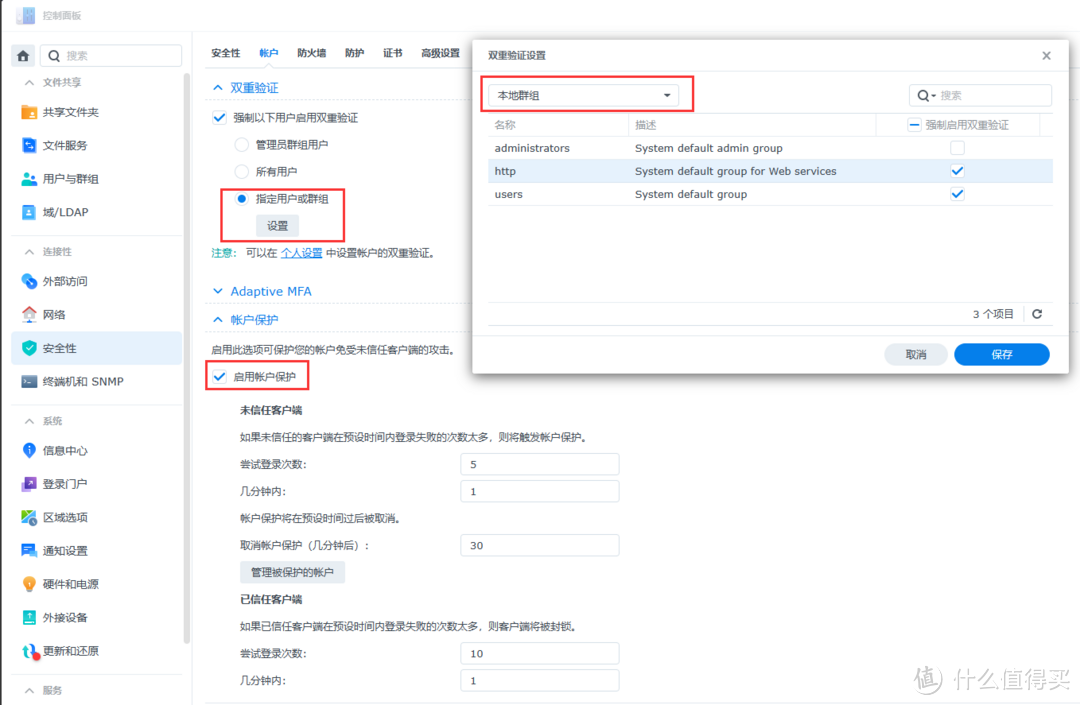

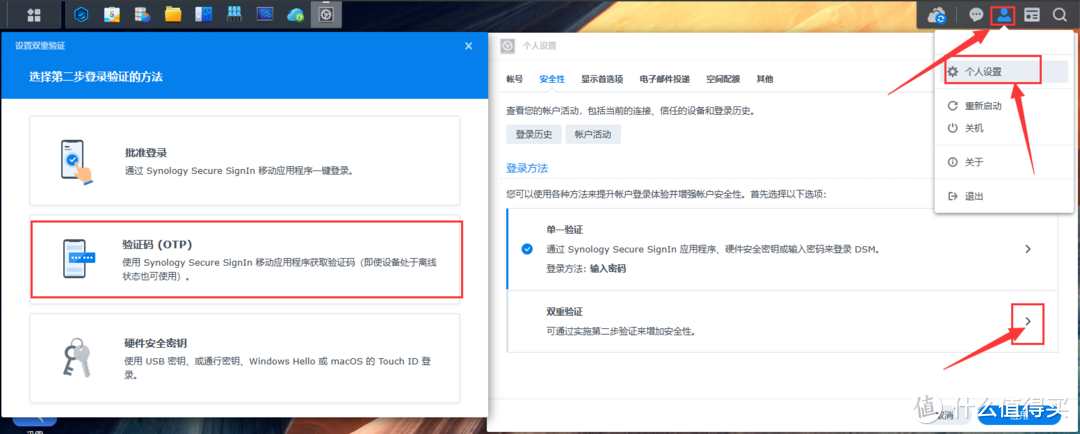

通过双重验证,可以确保所有账号登录都通过本人认证。

启用账户保护,可以以账户为个体,根据每个账号不同客户端的登录进行保护,一旦有账号在非信任客户端异常登录的,账号直接封锁。

自行打开双重验证,批准和授权码都可以选

自行打开双重验证,批准和授权码都可以选三、防火墙规则

在控制面板——安全性——防火墙中进行防火墙配置修改。优先级从上往下,我这边优先级是docker>局域网>国内允许>所有拒绝。可以理解为除了中国IP和局域网IP,dockerIP,都不允许访问NAS,有效阻止国外IP的攻击。

优先级顺序一定不能乱

优先级顺序一定不能乱四、登录保护

登录保护可以自动封锁以在登录尝试达到预定义次数后封锁 IP 地址。此功能适用于通过 SSH、Telnet、rsync、网络备份、共享文件夹同步、FTP、WebDAV、Synology 移动应用程序、File Station 和 DSM 进行的登录尝试。

我这里设置了1分钟失败2次永久封禁。不小心自己都会被封禁,所有添加了局域网内白名单。这里甚至可以把白名单加到具体的一个IP上。

建议通知打开Dos防护

建议通知打开Dos防护五、端口转发规则

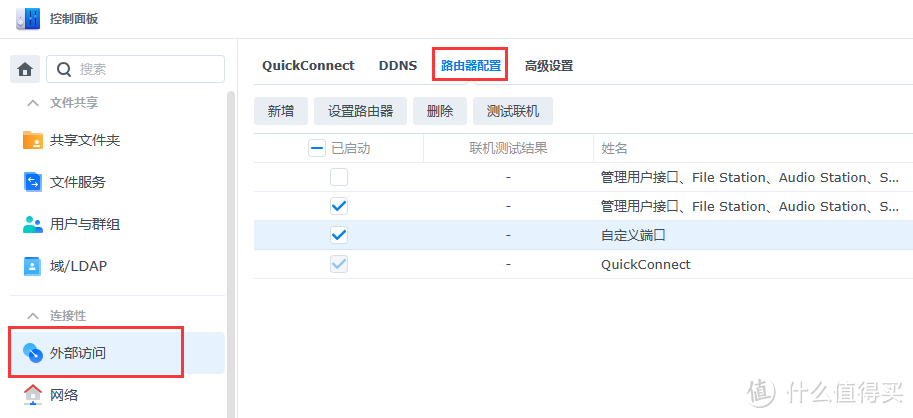

端口级的安全防护通过路由器配置来实现。我们可以定义允许转发的端口内容,现在DSM7.2支持docker内应用的端口展示,十分方便。

习惯使用反代的值友,可以在反代中设置访问控制配置文件,明确白名单IP。

最后

正所谓安全无小事,从使用中来看,群晖NAS提供的安全服务种类多而全面,包含了DSM、账号、应用、权限、端口、策略等多个层级。

保护自己,保护你的NAS。

作者声明本文无利益相关,欢迎值友理性交流,和谐讨论~

wangx024

校验提示文案

吴伯虎

校验提示文案

糖果CCC

校验提示文案

糖果CCC

校验提示文案

值友3380025652

校验提示文案

糖果CCC

校验提示文案

糖果CCC

校验提示文案

值友3380025652

校验提示文案

吴伯虎

校验提示文案

wangx024

校验提示文案