需警惕!英特尔/AMD 双双公布 CPU 新漏洞,涉及型号众多,即将更新 BIOS 修复

英特尔的“Downfall”漏洞由谷歌高级研究科学家发现,该漏洞可利用“Gather Data Sampling”从计算机上窃取其他用户的数据和敏感信息,可以窃取128位和256位AES密钥,还可以监视输入的字符和,从Linux内核中获取数据。

受影响的处理器型号很多,从第6代酷睿,一直到第11代。目前,官方已公布该漏洞,追踪编号为“CVE-2022-40982”。英特尔正在为受影响的处理器紧急修复新的微代码,建议用户更新到最新版本固件,以解决这些问题。

无独有偶,AMD 这边也发现了安全漏洞,叫“Inception”,更狠,几乎涉及了所有Zen架构处理器,同样会泄露敏感数据。

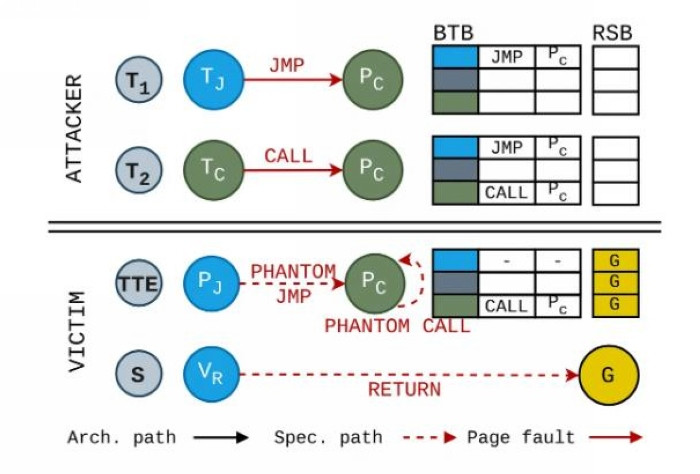

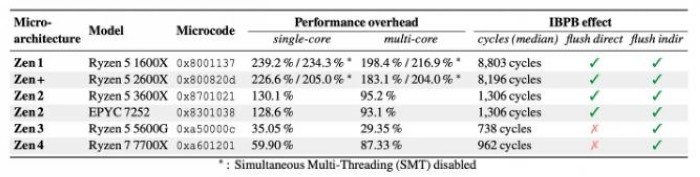

该漏洞由苏黎世联邦理工学院的科研团队发现,通过创建一条指令来误导处理器,使其进入一个重复的功能,最终出现数据泄漏。更让人担忧的是,由于是硬件缺陷并非软件问题,使得该问题涉及到几乎所有基于Zen系列架构的AMD处理器。

AMD方面发文表示,该漏洞只可能在本地被利用,比如通过下载的恶意软件,建议客户采用最佳安全措施,包括运行最新的软件和恶意软件检测工具。

官方建议使用 Zen 3和Zen 4架构的用户更新BIOS,目前AMD已经与友商合作,很快就回推送新的AGESA版本BIOS。而基于Zen和Zen 2老架构不用担心,因为架构设计已经可以从分支预测器中清除分支类型预测。

扩展

值友2616526030

此次受赢特尔安全大雷影响的不限于普通iU消费者,而是涉及先前服务器产品的几乎所有终端用户都暴露在安全风险之中,更大的问题在于赢特尔释出的微码补丁会显著“修复”(最多50%)先前avx2/avx-512工作负载性能过高的问题,尤其对于计算密集型的HPC负载而言简直是天大的福利。赢特尔的数据中心和服务器产品这波整活中再次赢麻了,呵呵~

去看看

去看看

去看看

校验提示文案

股票大涨

校验提示文案

不悲剧

校验提示文案

值友6611748138

校验提示文案

捣蛋淑女

校验提示文案

值友8765342256

校验提示文案

O然O

校验提示文案

职业卖队友

校验提示文案

心靈的隔閡

校验提示文案

superxu001

校验提示文案

温柔撩我心

校验提示文案

Weigooo

校验提示文案

值友2605691368

校验提示文案

值友2605691368

校验提示文案

值友6611748138

校验提示文案

Weigooo

校验提示文案

温柔撩我心

校验提示文案

值友8765342256

校验提示文案

superxu001

校验提示文案

值友2616526030

此次受赢特尔安全大雷影响的不限于普通iU消费者,而是涉及先前服务器产品的几乎所有终端用户都暴露在安全风险之中,更大的问题在于赢特尔释出的微码补丁会显著“修复”(最多50%)先前avx2/avx-512工作负载性能过高的问题,尤其对于计算密集型的HPC负载而言简直是天大的福利。赢特尔的数据中心和服务器产品这波整活中再次赢麻了,呵呵~

去看看

去看看

去看看

校验提示文案

心靈的隔閡

校验提示文案

职业卖队友

校验提示文案

不悲剧

校验提示文案

O然O

校验提示文案

捣蛋淑女

校验提示文案

股票大涨

校验提示文案